Dans un univers numérique où la sécurité et l’efficacité des échanges sont primordiales, la création d’un service web RESTful doté d’une authentification JWT s’impose comme une solution incontournable. Cette approche, centrée sur le respect du protocole HTTP et la gestion stateless des sessions, garantit une interaction fluide et sécurisée entre clients et serveurs. Le concept de token JSON Web Token (JWT) s’intègre parfaitement à ce modèle, offrant une méthode robuste pour authentifier les utilisateurs sans sacrifier la performance. La maîtrise de cette technologie permet de concevoir des API adaptées aux exigences actuelles, en alliant simplicité d’utilisation et haute sécurité. En adoptant ces standards, les développeurs peuvent non seulement renforcer la protection des données sensibles, mais aussi optimiser l’architecture de leur service web, favorisant ainsi une meilleure scalabilité et une maintenance facilitée. Cette démarche technique est d’autant plus pertinente dans des environnements cloud où la rapidité de déploiement et la fiabilité des services sont vitales. L’intégration d’une authentification JWT dans un service web RESTful représente donc un enjeu majeur pour toute application moderne soucieuse d’allier sécurité et performance.

En bref :

– Un service web RESTful repose sur une communication standardisée via HTTP et une architecture stateless.

– L’authentification JWT assure une validation sécurisée et sans état des utilisateurs grâce à des tokens signés.

– La gestion du token optimise la sécurité et la rapidité des échanges au sein de l’API.

– L’implémentation de ce système améliore la scalabilité et facilite la maintenance des services web.

– Ce modèle est particulièrement adapté aux environnements cloud et applications modernes.

Fondamentaux d’un service web RESTful avec authentification basée sur JWT

Un service web RESTful repose sur des principes clés : l’utilisation de méthodes HTTP standardisées (GET, POST, PUT, DELETE) et une architecture stateless. Cette dernière signifie que chaque requête est indépendante, ne nécessitant pas de contexte stocké côté serveur. L’enjeu principal réside dans la sécurisation des échanges tout en conservant cette caractéristique. L’authentification via JWT répond à ce besoin en proposant un token cryptographiquement signé qui circule entre client et serveur. Ce mécanisme garantit l’intégrité et l’authenticité des données transmises, sans stocker d’informations sur l’état de la session au niveau du serveur.

Le JSON Web Token contient trois parties distinctes : l’en-tête (header), la charge utile (payload) comportant les revendications, et la signature. La signature, générée à partir d’une clé secrète, représente la garantie que le token n’a pas été altéré. Lorsqu’un utilisateur fournit un token valide dans l’en-tête HTTP « Authorization », le serveur est capable de vérifier son authenticité sans faire appel à un stockage côté serveur, optimisant ainsi la sécurité et la fluidité du service.

Pour approfondir les aspects pratiques de sécurisation des services RESTful avec Python, des ressources détaillées sont disponibles sur des implémentations avec Flask ou FastAPI, offrant des solutions cloud modernes et robustes. Ces frameworks facilitent grandement l’intégration de mécanismes d’authentification adaptés aux exigences actuelles d’API sécurisées.

Configurer un environnement Python pour un service RESTful avec JWT

La mise en place d’un service web RESTful sécurisé débute par la configuration d’un environnement Python adapté. L’installation de bibliothèques spécifiques est cruciale. Parmi celles-ci, Flask ou FastAPI se distinguent par leur simplicité et leur efficacité. Le module PyJWT permet la gestion directe des tokens JWT. Une base de données (SQL ou NoSQL) sert souvent à stocker les informations utilisateurs indispensables à l’authentification et à l’autorisation.

Les bonnes pratiques recommandent de séparer la logique métier de la gestion de l’authentification par JWT, assurant ainsi une meilleure organisation du code et une maintenance facilitée. Un serveur HTTP configuré pour accepter les requêtes JSON standard contribue à consolider l’approche RESTful, complétée par une validation stricte des entrées pour renforcer la sécurité.

Pour un approfondissement technique complet, il est conseillé d’étudier en détail la mise en œuvre d’une API REST sécurisée à travers des guides spécialisés qui couvrent la gestion des tokens et l’intégration avec différents types de bases de données.

Étapes clés pour implémenter un système d’authentification JWT dans une API RESTful

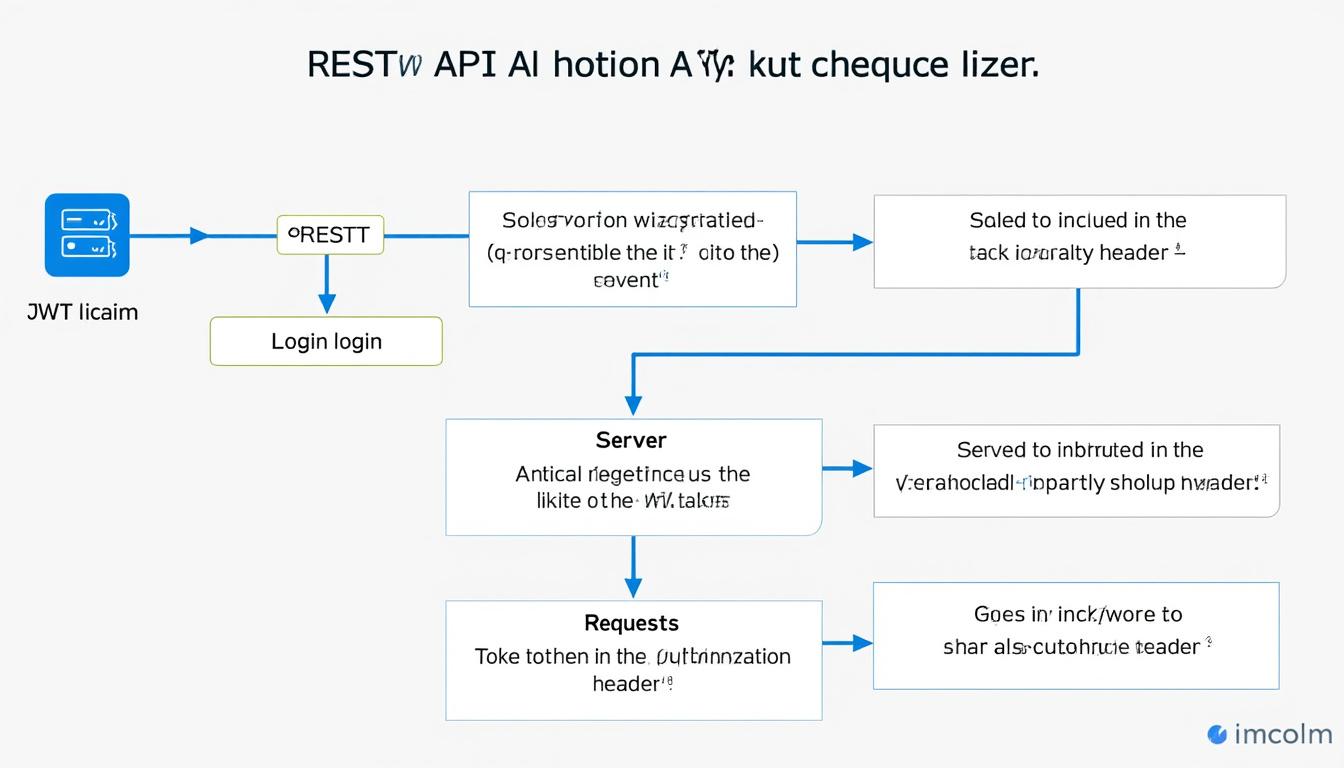

La première phase consiste à créer un endpoint d’authentification qui valide les identifiants utilisateurs. Si la validation est réussie, un token JWT signé est généré et retourné au client. Ce token incorpore généralement des informations telles que l’identifiant utilisateur, les rôles et des contraintes temporelles (expiration).

Ensuite, chaque requête vers les endpoints protégés doit inclure le token dans l’en-tête HTTP « Authorization ». Le serveur décode et vérifie le token pour contrôler l’accès aux ressources. Ce processus s’effectue sans conserver d’état (stateless), assurant la scalabilité et la rapidité des échanges.

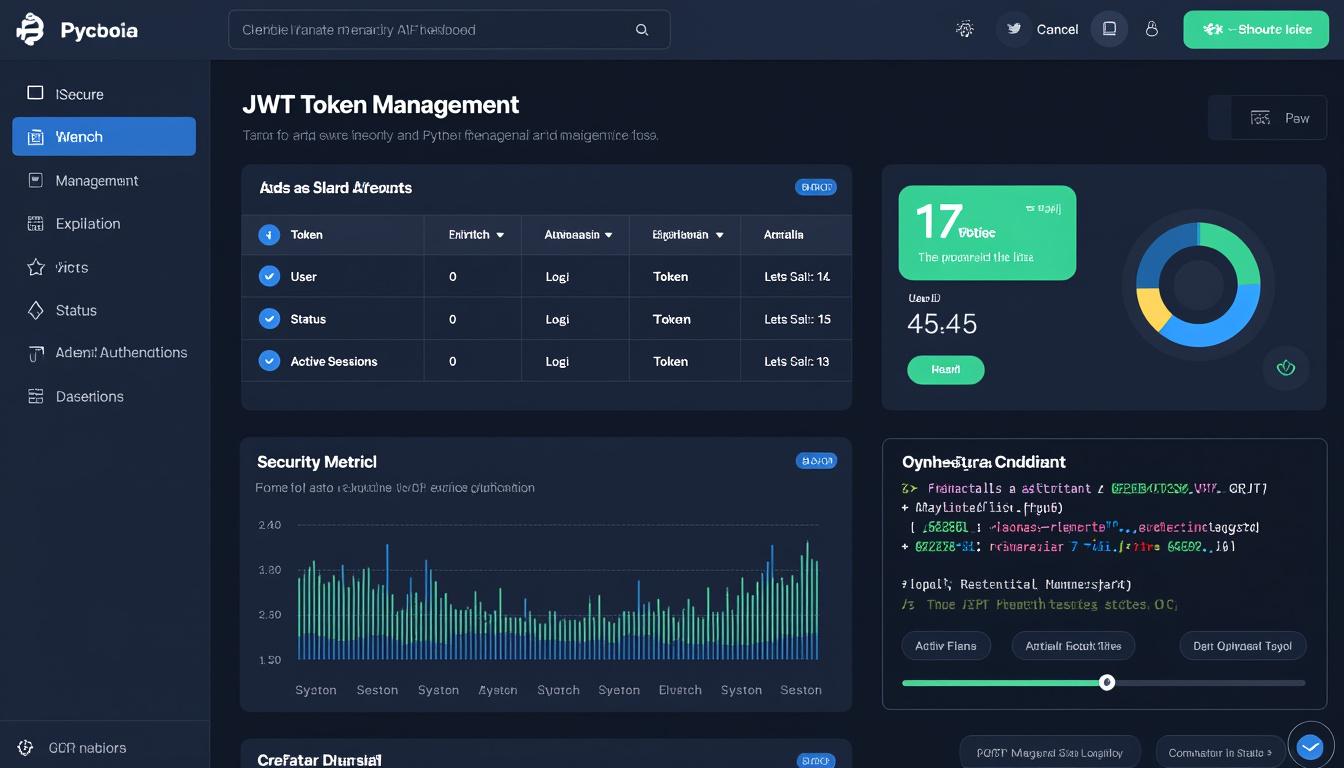

L’implémentation doit aussi gérer le renouvellement et la révocation des tokens, notamment via des systèmes de blacklist ou de rafraîchissement, pour maintenir un niveau de sécurité constant et adapté aux risques. Cette organisation rigoureuse favorise la traçabilité et diminue les risques d’usurpation.

Pour une documentation complémentaire, les développeurs apprécieront les ressources proposant des solutions cloud adaptées, permettant de tirer parti de services managés autour de Python et des architectures RESTful.

Meilleures pratiques pour assurer la sécurité et la maintenance d’un service RESTful avec JWT

La robustesse d’une authentification JWT dépend aussi de la protection de la clé secrète utilisée pour signer les tokens. Il est essentiel de stocker cette clé dans des environnements sécurisés ou des solutions de gestion de secrets. Par ailleurs, la configuration du service web doit inclure des mécanismes HTTPS stricts pour éviter toute interception des données en transit.

La durée de vie des tokens doit être limitée pour réduire la fenêtre d’exposition aux vulnérabilités. L’utilisation de tokens de rafraîchissement permet de concilier confort utilisateur et sécurité accrue. De plus, l’implémentation de contrôles d’accès granulaires en fonction des rôles aide à limiter les privilèges et à protéger les ressources sensibles.

La documentation et les tests automatisés sont des parties intégrantes du maintien d’un service fiable et évolutif. La surveillance des accès et la journalisation des requêtes contribuent à détecter rapidement toute activité suspecte, garantissant une réponse proactive aux menaces potentielles.

Pour élargir les connaissances sur l’intégration sécurisée d’API avec bases de données, une exploration des méthodes à la fois performantes et sécurisées dans le développement Python est vivement recommandée.

Qu’est-ce qu’un JSON Web Token (JWT) ?

Un JWT est un format de token sécurisé utilisé pour transmettre des informations entre un client et un serveur. Il est composé d’une en-tête, d’une charge utile et d’une signature cryptographique garantissant l’intégrité et l’authenticité des données.

Pourquoi privilégier une architecture RESTful stateless ?

Une architecture stateless garantit que chaque requête est indépendante, améliorant la scalabilité et simplifiant la gestion des charges serveurs en évitant la conservation d’état. Cette approche est idéale pour les services web exposés à de nombreux utilisateurs.

Comment fonctionne l’authentification avec JWT ?

L’utilisateur s’authentifie une fois via un endpoint dédié, recevant un token signé. Ce token est ensuite envoyé avec chaque requête dans l’en-tête HTTP, permettant au serveur de vérifier l’identité sans maintenir de session.

Quels sont les risques et bonnes pratiques à suivre avec JWT ?

Les principaux risques sont la compromission de la clé secrète et la gestion inappropriée des durées d’expiration. Il faut sécuriser la clé, utiliser HTTPS, limiter la durée de validité des tokens et mettre en place des mécanismes de rafraîchissement ou de révocation.

Quels frameworks Python facilitent la création d’une API RESTful sécurisée ?

Flask et FastAPI sont les frameworks les plus populaires pour développer des API RESTful sécurisées en Python, offrant des outils intégrés pour la gestion des sessions, la validation et l’authentification JWT.

Pour approfondir la mise en œuvre technique et la sécurisation d’API Python, la consultation régulière de ressources comme des guides spécialisés sur Flask et FastAPI ou des solutions intégrées avec bases de données est fortement recommandée. De même, explorer des environnements cloud optimisés pour Python apporte un avantage stratégique dans l’élaboration de services web modernes et sécurisés, comme proposé sur cette plateforme cloud dédiée aux API Python.